Wie forschungsstark die Informatik an der Hochschule Darmstadt ist, demonstrierten Lehrende, Studierende, Doktoranden und junge Wissenschaftler*innen beim ersten Research_Day@FBI des Fachbereiches. Acht aktuelle Projekte präsentierten sich auf dem Forschungstag. Mit Infoständen und Vorträgen stellten Forschende ihre Erfahrungen und Ergebnisse ihrer Arbeit vor.

Von Astrid Ludwig, 20.7.2023

Christoph Busch erinnert sich noch gut an einen der ersten Tage 2005 als neuberufener Professor an der Hochschule Darmstadt. Forschung, hatte ihm damals ein Kollege beschieden, sei an der Fachhochschule nicht möglich. Das konnte der engagierte Informatiker, vormals Abteilungsleiter für Sicherheitstechnologie für Graphik- und Kommunikationssysteme am Darmstädter Fraunhofer Institut Graphische Datenverarbeitung, sich weder vorstellen noch akzeptieren. Heute, 18 Jahre später, ist der Professor einer der renommiertesten Forscher der Hochschule und ein gefragter internationaler Biometrie-Experte. Busch hat seither fast 700 Publikationen veröffentlicht und etliche Preise gewonnen, darunter 2022 den 2. Platz des Deutschen IT-Sicherheitspreises der Horst-Görtz-Stiftung. „Geht nicht, gibt es also nicht“, machte er den Zuhörenden seines Vortrages Mut, mit dem der Research_Day@FBI eröffnet wurde.

Praktische Tipps

Erstmals veranstaltete der Fachbereich Informatik einen eigenen Forschungstag. „Wir wollen zeigen, wie Forschung bei uns funktioniert“, erklärte der Initiator Martin Stiemerling, Professor für Daten- und Telekommunikationsnetze und Leiter der da/net Forschungsgruppe. Nach außen und auch innerhalb der Hochschule will der Fachbereich sichtbarer werden und präsentieren, „was wir machen und welche Forschungsprojekte gerade aktuell sind“. Zielgruppe des Research Day sind unter anderem Partnern in Industrie und Wirtschaft, aber auch die Studierenden selbst, die zur Forschung ermutigt werden sollen. Für den ersten Forschungstag wählte Organisator Martin Stiemerling daher ein Programm, das Raum für Gespräche, den Austausch und die Präsentation der Projekte bot. „Gelebte Forschung“ sei wichtig, so der Professor. Für die Vorträge wurden daher bewusst „erfahrene und erfolgreiche Kollegen ausgewählt, die praktische Tipps geben können“.

Darunter Professor Thomas Döring vom Servicezentrum für Forschung und Transfer der Hochschule, der berichten konnte, wie die h_da Forschende unterstützt. So assistiert das SFT bei der Einwerbung von Forschungsprojekten, hilft und berät beispielsweise bei der Suche nach passenden Kooperationspartnern und Förderprogrammen. Die Mitarbeitenden begleiten bei der Vorbereitung von Anträgen, dem Projektmanagement und auch der Verwertung der Projektergebnisse.

Begeisterung und Toleranz

Biometrie-Professor Christoph Busch gab den Gästen eine Art Kochanleitung für gute Forschung: „Alle kochen mit Wasser. Wichtig sind die Zutaten und Gewürze.“ Er riet Studierenden und Wissenschaftler*innen, sich ein Spezialthema mit Relevanz zu suchen, möglichst Konkurrenz innerhalb der Hochschule zu vermeiden und stattdessen Teams zu bilden. Wichtig sei, genau zuzuhören, was Nutzer*innen brauchen und wo die Defizite liegen. Nötig seien Engagement, Begeisterung und auch Toleranz „gegenüber harschen Rückmeldungen“, so seine Erfahrung. Und noch einen Rat gab Busch: „Einfach mutig anfangen“.

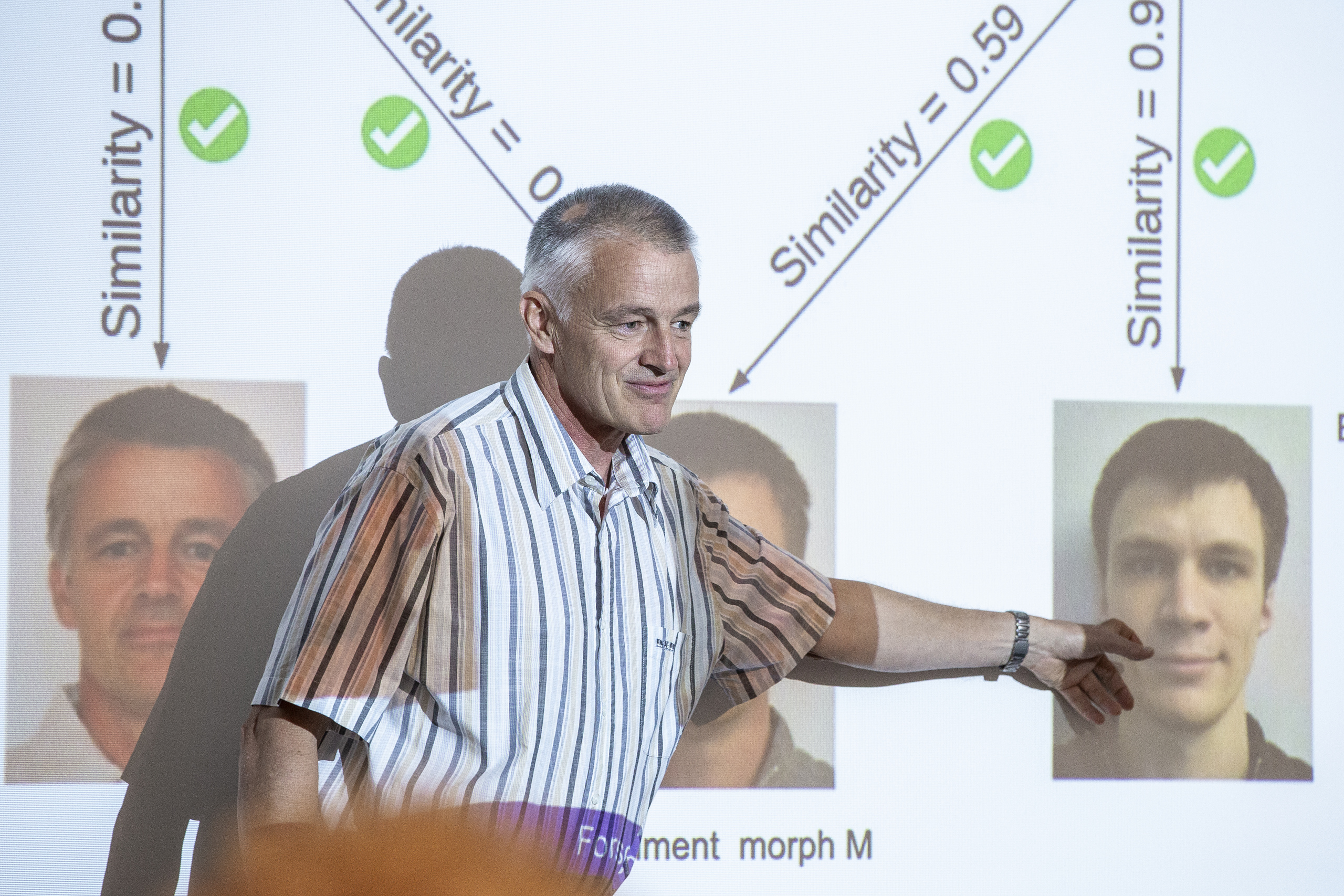

Experte für Morphing-Attacken

Er selbst ist mittlerweile ein international anerkannter Experte für Biometrie und Cybersicherheit, arbeitet etwa mit dem Bundesamt für Sicherheit in der Informationstechnik zusammen und hat eine zweite Professur in Norwegen inne. Zudem wird seine Biometrie-Lehrveranstaltung von der h_da an eine Universität in Dänemark exportiert. Eines seiner Spezialgebiete ist die Erkennung sogenannter Morphing-Angriffe. So nutzen Betrüger*innen beispielsweise Pässe mit gemorphten Fotos oftmals für illegale Einreisen und Grenzübertritte. Beim Morphing wird am Computer aus zwei biometrischen Fotos eines gemacht. Auf diese Weise kann wegen der großen Gesichtsähnlichkeit ein Reisepass von zwei Menschen genutzt werden. Professor Busch und seine Forschungsgruppe haben ein System zur Morphing-Erkennung entwickelt und auch Empfehlungen zur Bekämpfung abgegeben, die 2020 in das neue deutsche Passgesetz eingeflossen sind. Beim ersten Research Day war Busch gerne dabei: „Es ist schön, dass es einen solchen Tag jetzt am Fachbereich gibt“, lobte er. Wiederholungen sind geplant.

Der richtige Umgang mit Cyberangriffen

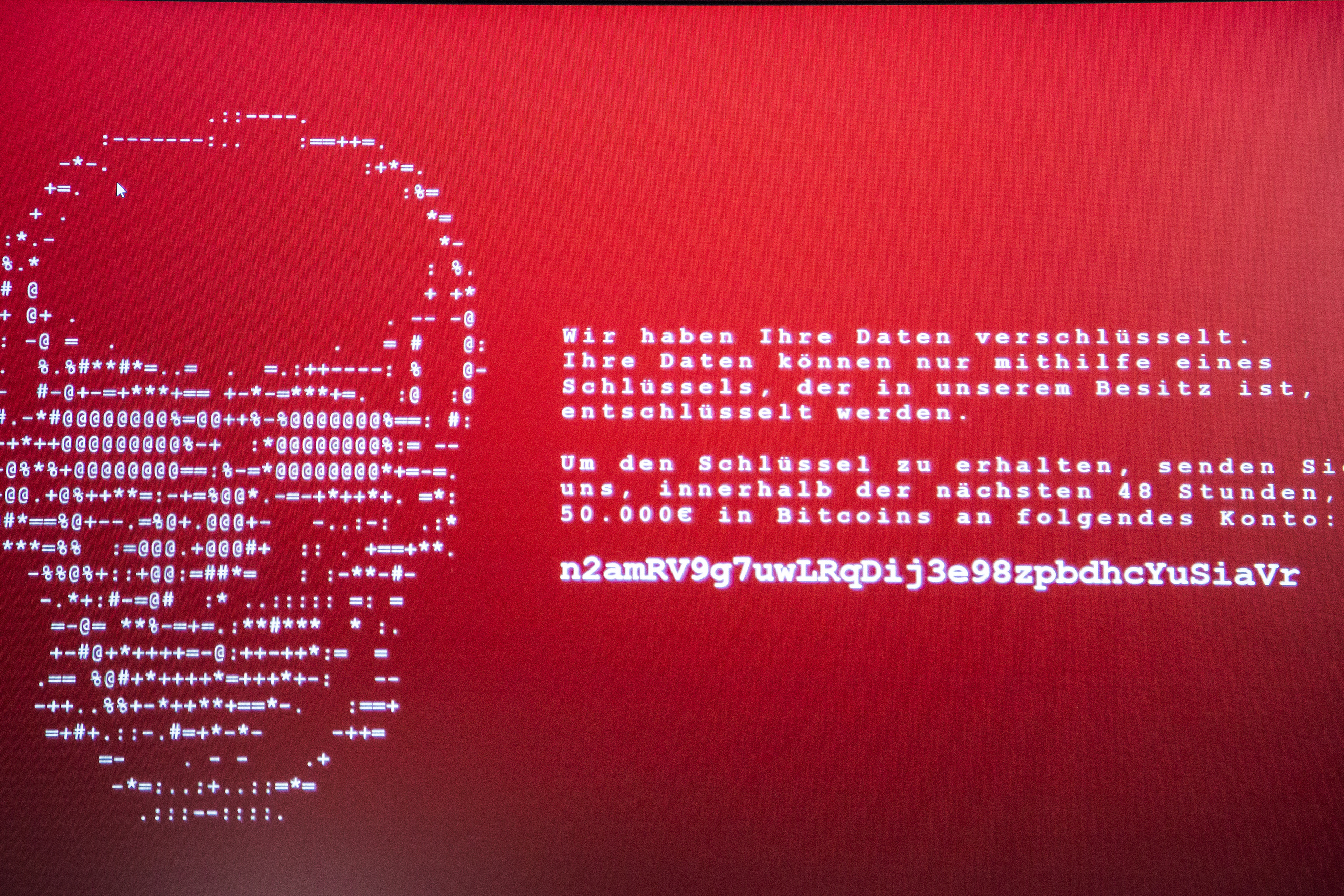

Sicherheit und Schutz vor Cyberattacken waren Thema gleich mehrerer Forschungsprojekte. Patrick Renkel, wissenschaftlicher Mitarbeiter am Fachbereich, arbeitet und forscht seit 2021 in der Arbeitsgruppe „User-Centered Security“. Im Projekt ELITE stellt die Arbeitsgruppe die Nutzer*innen in den Mittelpunkt und nimmt vor allem Privatleute sowie kleine und mittelständische Unternehmen in den Blick. „Wir wollen sie auf die Gefahren aufmerksam machen und mehr Cybersicherheit in die Unternehmen bringen“, so Renkel. Erpressungsversuche von Cyberkriminellen, die Daten stehlen oder verschlüsseln, nehmen deutlich zu. Beschäftigte sollen lernen, solche Angriffe im Netz besser zu erkennen und damit umzugehen. „Die meisten kennen nur die Hinweise, dass man zum Beispiel keine unbekannten Mail-Anhänge öffnen soll.“

Die jungen Forschenden wollen in ihrem Projekt jedoch verdeutlichen, was dahintersteckt und wie Cyberangriffe ablaufen. Sie haben eine Plattform entwickelt, auf der unter anderem Phishing- oder Ransomware-Angriffe möglichst realistisch simuliert werden. In einer sicheren Schulungsumgebung stellen sie den Teilnehmenden verschiedene Szenarien vor, passendes Lernmaterial und Kurse zeigen den richtigen Umgang und „was man tun kann, wenn man betroffen ist“, erklärt Renkel. Das Projekt wird im Rahmen der Initiative „IT-Sicherheit in der Wirtschaft” vom Bundesministerium für Wirtschaft und Klimaschutz gefördert. Die Hochschule Darmstadt arbeitet dabei mit der Universität Hamburg und den Fraunhofer-Instituten IAO und FOKUS zusammen. ELITE wurde schon auf der Hannover Messe vorgestellt und soll im Herbst als Open-Source-Software frei verfügbar sein.

Störangreifer entdecken

„Wir sind eine Alarmanlage“, beschreibt Professor Stefan Valentin seine neuesten Forschungsergebnisse zur „Jammer detection in 5G campus networks with machine learning“. Als Jammer werden spezielle Sender von Störsignalen bezeichnet, mit denen Mobilfunknetze wie etwa 5G-Campusnetze angegriffen werden können. Bundesweit sind mehr als 500 Lizenzen für Campusnetze vergeben, die sich besonders für betriebskritische Anwendungen wie zum Beispiel Industrieautomatisierung eignen. Die Forschungsgruppe Netztechnologien hat eine Lösung entwickelt, die erkennt, wenn diese Netze auf physikalischer Ebene sogenannten Denial-of-Service-Angriffen ausgesetzt sind. „Jammer können das gesamte Netz stören und die Kommunikation physikalisch unmöglich machen“, sagt Professor Valentin. Oftmals wird eine solche Störattacke genutzt, um den Diebstahl von Daten zu verschleiern. „Unser Forschungsvorhaben nutzt moderne Methoden der KI, um einfache und schlaue Jammer in Echtzeit zu erkennen, zu orten und auf diese Angriffe automatisch zu reagieren“, erläutert er. Das Projekt heißt offiziell ADWISOR5G, läuft in Kooperation mit Anwendern aus der Industrie und wird seit Juni 2023 vom Bundesamt für Sicherheit in der Informationstechnik mit rund 1,8 Millionen Euro gefördert.

Abhörsicherer Austausch von Verschlüsselungen

Ende-zu-Ende -Verschlüsselung – dieses Prinzip kennen die meisten von Messengern auf dem Handy oder Online-Banking. Doch wenn der Quantencomputer kommt, sind solche Verschlüsselungsverfahren nach heutigem Stand künftig in Sekundenschnelle wertlos. Mit dem Austausch von quantensicheren Schlüsseln in Netzwerken befasst sich daher die h_da- Forschungsgruppe da/net in ihrem Projekt „Quantenschlüsselaustausch im deutschen Telekommunikationsnetz für höhere IT-Sicherheit“ (DemoQuanDT). Sie forscht an der Umsetzung des sicheren Schlüsselaustausches über mehrere Quantenübertragungsstrecken, erklärt Professor Martin Stiemerling. Bisher haben diese Quantenstrecken eine Reichweite von 80 bis 150 Kilometern, die Wissenschaftler*innen von DemoQuanDT arbeiten jedoch an einer Gesamtstrecken - aus mehreren Einzelstrecken - von bis zu tausend Kilometer. Wichtig ist diese Forschung in erster Linie für große Unternehmen und Bankenstandorte, die miteinander kommunizieren. Gefördert wird das Kooperationsvorhaben vom Bundesministerium für Bildung und Forschung mit einer Million Euro.

Post-Quantum Kryptografie

Es ist keine Frage mehr ob, sondern nur noch wann der Quantencomputer kommt. Die bisherige Kryptografie, die Verschlüsselung von Daten, wird dann keinen Schutz mehr bieten. Die Forschungsgruppe Applied Cyber Security Darmstadt (ACSD) befasst sich daher in zahlreichen Facetten mit dieser Bedrohung für die Cybersicherheit. Im Projekt „Post-Quantum Password Authenticated Key Encapsulation for eCards“ geht es darum, wie das Authentifizierungsverfahren für elektronische Ausweise und Reisepässe sicherer gemacht werden kann. Bisher basiert dieses Verfahren auf Kryptosicherheitsprotokollen, die ein Quantencomputer künftig schnell knacken könnte, so Nouri Alnahawi, Doktorand und wissenschaftlicher Mitarbeiter. Das Forschungsteam entwickelt dagegen quantensichere Protokolle für elektronische Ausweise. Das Kooperationsprojekt läuft in Zusammenarbeit mit der TU Darmstadt und dem Nationalen Forschungszentrum für angewandte Cybersicherheit ATHENE. In einem weiteren Vorhaben namens PORTUNUS, erläutert Professor Alexander Wiesmaier, geht es um die Unterstützung von Programmierern bei der Wahl von Kryptoalgorithmen. „Nicht jeder Informatiker ist auch Kryptograf“, so Wiesmaier. Die Forschenden entwickeln daher für sie ein Werkzeug zur automatischen Auswahl der „richtigen“ Algorithmen, basierend auf Kontextinformationen.

Sichere Autos

Zur Anschauung stand ein E-Auto gleich vor der Tür, dem Interessierte unter die Haube schauen konnten. Ausgestattet mit High Tech und IT-Systemen bieten der Technologiewandel und die steigende Vernetzung bei modernen Fahrzeugen nicht nur Komfort, sondern auch neue Angriffsmöglichkeiten. „Deren Auswirkungen können im schlimmsten Fall lebensbedrohlich sein“, so Professor Christoph Krauß. Im Rahmen des Forschungsschwerpunkts Automotive Security untersucht die Forschungsgruppe ACSD diese Angriffsmöglichkeiten und entwickelt neue Cyber-Sicherheits- und Privacy-Lösungen.

Beim Forschungstag demonstrierten Professor Krauß und Doktorand Timm Lauser, wie zwei mögliche Angriffe auf einen Volkswagen ID.3 aussehen könnten. Beim ersten Szenario hat der Angreifer ein Steuergerät im Fahrzeugbordnetz übernommen und kann darüber auf die Automotive-Ethernet Kommunikation zugreifen und die Rückfahrkamera manipulieren – etwa indem er ein Hindernis im Videostrom entfernt. Beim zweiten Angriff kann über WLAN auf das Infotainmentsystem zugegriffen werden. So ließe sich die Lautstärke irreversibel auf das Maximum einstellen. Beides potenzielle Unfallgefahren. Die h_da-Forschenden spüren diese Schwachstellen auf und zeigen, „was man aus diesen Angriffen lernen und wie man sich davor schützen kann“, so Christoph Krauß.

Visuelle Hörhilfe

Eine ganz praktische Hilfe für Menschen mit Hörbeeinträchtigungen haben der Lehrbeauftragte Udo Gebelein und Professor Stefan Rapp entworfen. Um lokalisieren zu können, aus welcher Richtung Geräusche kommen, haben sie ein Sound Tracking System konstruiert, das mit einem Display, einem Ein-Platinen-Computer und Mikrofonen ausgestattet ist. Der Computer visualisiert die Geräusche als blaue Linien auf dem Bildschirm. Mittlerweile läuft der Prototyp auf einer Smartwatch, der Mini-Computer könnte in ein Brillengestell integriert werden. Erste Tests von Hörgeschädigten sind positiv verlaufen, berichtet der Professor für Technische Informatik, Embedded Graphik und Grundlagen der Informatik. Derzeit suchen die Forscher nach Partnern in der Medizintechnik. „Ein kleines Projekt ohne große finanzielle Hilfen“, sagt Rapp.

Digitale, resiliente Städte

Wie lässt sich die digitale Infrastruktur von Städten widerstandsfähiger für Krisensituationen machen? Wie können wir beispielsweise auch bei Unwettern, Klimakatastrophen oder Cyberattacken weiterhin die Versorgung mit Strom, Wasser und Mobilität aufrechterhalten? Fragen, mit denen sich Professorin Eva Brucherseifer in einem gemeinsamen Forschungsprojekt von h_da und dem Deutschen Zentrum für Luft- und Raumfahrt (DLR) befasst. So arbeitet sie derzeit am Aufbau einer IT-Plattform mit sogenannten Digitalen Zwillingen. Diese Duplikate von wichtigen Anlagen der Infrastruktur sollen Aufschluss darüber geben, was im Falle einer Krisensituation zu tun ist. Sie sind Trainingsobjekte und „gleichzeitig können wir lernen, wie wir unsere Infrastruktur verbessern und resilienter machen“, so die Professorin. Eine solche Plattform soll zudem schnell erfassbare Informationen für Krisenstäbe bereithalten. „Die müssen so verständlich sein, dass Mitarbeiter*innen wissen, wie sie reagieren sollen.“ Das Projekt ist auf drei Jahre angelegt und soll auch Fachleute beispielsweise aus anderen Ingenieur-Disziplinen an Bord holen. „Wir stehen noch am Anfang“, sagt Eva Brucherseifer.

Kontakt

Christina Janssen

Wissenschaftsredakteurin

Hochschulkommunikation

Tel.: +49.6151.533-60112

E-Mail: christina.janssen@h-da.de